我们的 Security Bite 专栏由 Mosyle 独家赞助呈现。Mosyle 是唯一的 Apple Unified Platform,专为让苹果设备适合工作和企业级安全而生。我们只做这一件事。通过独特的集成管理与安全方案,Mosyle 结合了先进的苹果专属安全功能,包括全自动强化与合规、下一代 EDR、AI 驱动的零信任架构,以及独家的权限管理,再搭配市场上最强大、最现代的 Apple MDM,最终打造出完全自动化的 Apple Unified Platform。目前已有超过 45,000 家组织信任我们,用极低的成本和几乎零投入,让数百万台苹果设备轻松进入工作状态。今天就申请你的延长试用,体验为什么 Mosyle 是你使用苹果设备时不可或缺的一切。

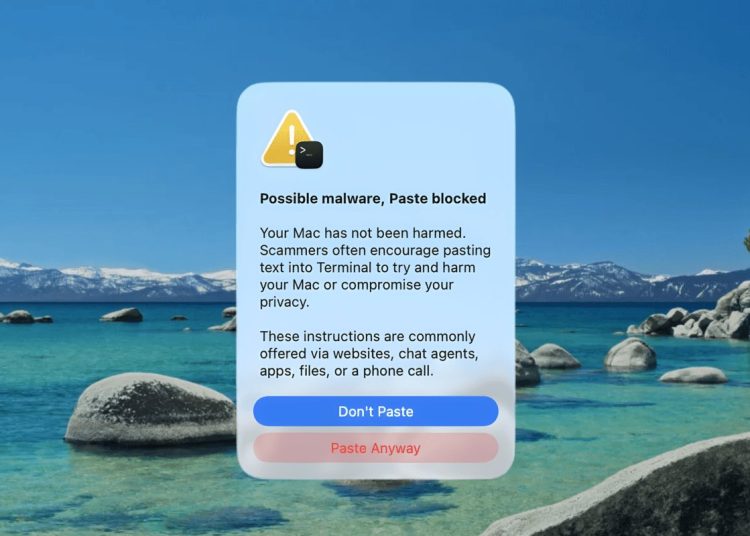

随着 macOS 26.4 的发布,苹果现在会在用户即将把恶意代码粘贴到 Terminal 时发出警告。这个提示是苹果对网络罪犯最新、也是相当绝望的攻击手段的又一次打击——他们试图诱骗毫无防备的 Mac 用户自己感染自己。

早在 2023 年 macOS Sonoma 发布时,苹果就给恶意软件绕过 Mac 内置防护 Gatekeeper 的老办法来了致命一击。新版本不再允许用户通过右键“打开”那些未经苹果签名和公证的恶意应用程序。

这对一直依赖这种常见绕过方式来感染 Mac 的网络罪犯来说,是个沉重打击。

很快,网络罪犯就转向了新的社会工程学手法:骗用户手动在 Terminal 中运行恶意命令。你大概见过这类攻击,我在 Security Bite 里也报道过不少。恶意应用下载后,会指示用户复制一条命令,打开 Terminal,然后粘贴进去。

方法很粗糙,但确实有效,而且最近用得越来越频繁。

这种攻击基本上绕过了 macOS 里苹果设置的每一层防护。就连 Gatekeeper 也救不了你自己——系统会把这当成你自己的合法操作。你打开了 Terminal,粘贴了命令,按下了回车。在 macOS 看来,这就是你想做的。

这些攻击通常通过从假网站下载恶意应用、直接消息推送,或者其他方式传播。最近我看到有冒充 OpenAI 的 Atlas 浏览器、Google Chrome 等各种应用的案例。这种攻击门槛极低,这也正是为什么它成了那些失去 Gatekeeper 绕过方法的威胁行为者的首选。

不过现在看来,苹果正在进一步加强保护。

macOS Tahoe 26.4 的新功能是:当你从 Safari 或其他应用中粘贴 Terminal 命令时,Mac 会发出警告,标记任何可能对系统造成伤害的内容。如果 macOS 检测到可疑情况,它会在命令执行前弹出提示,让你有机会停下来想想,避免做出无法挽回的操作。

苹果又一次主动出击了。这虽然是个很小的安全改进,但对最需要保护的用户来说非常实用。对于那些不太懂 Mac、只是按照恶意下载指示操作的人,这可能就是安全与被入侵之间的关键差别。

- Apple Podcasts

- Spotify

- Pocket Casts

- RSS Feed