知名苹果设备管理与安全公司Mosyle独家披露了一场此前未知的macOS恶意软件活动详情。虽然macOS上的加密货币挖矿程序并不新鲜,但此次发现的样本是首个在真实环境中捕获的、包含生成式AI模型代码的Mac恶意软件——正式确认了不可避免的趋势。

Mosyle安全研究团队表示,该威胁在发现时未被任何主流杀毒引擎检测到。这距离Moonlock实验室警告暗网论坛讨论利用大语言模型编写macOS恶意软件已近一年。

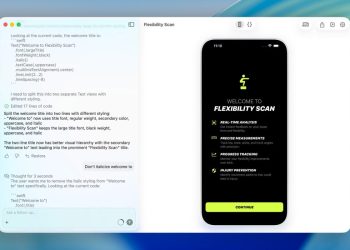

被Mosyle命名为SimpleStealth的攻击活动,通过伪装热门AI应用Grok的仿冒网站传播。攻击者使用相似域名诱骗用户下载恶意macOS安装程序。启动后,受害者会看到功能完备的Grok应用界面,其外观和行为与正版无异。这是恶意软件常用的伪装手段,使应用保持前台可见的同时,在后台悄无声息运行恶意活动以延长潜伏期。

据Mosyle分析,SimpleStealth首次执行时能绕过macOS安全防护。该程序以完成简单设置任务为由诱骗用户输入系统密码,借此解除苹果的隔离保护并释放真实有效载荷。用户视角中应用持续显示Grok应有的AI内容,一切看似正常。

暗地里,恶意软件部署了隐蔽的门罗币(XMR)挖矿程序,其官网宣称具有”快速支付”和”匿名不可追踪”特性。为隐藏行迹,挖矿仅在Mac闲置超1分钟后启动,并在用户移动鼠标或打字时立即停止。程序还通过伪装成

kernel_task

和

launchd

等系统进程增强隐蔽性。

调查证据显示,AI痕迹遍布恶意代码:异常冗长的注释、英巴葡语混杂、以及AI生成脚本特有的重复逻辑模式。

此事件令人担忧的核心在于:AI降低攻击门槛的速度远超”恶意软件即服务”模式。任何联网者都能快速制作类似SimpleStealth的样本,极大加速新型威胁的产生与传播。

最佳防护是避免从第三方站点下载程序,坚持通过Mac应用商店或可信开发者官网获取应用。

攻击特征指标

以下是SimpleStealth样本的威胁指标(IoCs),供研究或提升企业检测能力。请谨慎访问所列域名。

恶意家族:SimpleStealth

传播名称:Grok.dmg

目标平台:macOS

监控域名:xaillc[.]com

钱包地址:4AcczC58XW7BvJoDq8NCG1esaMJMWjA1S2eAcg1moJvmPWhU1PQ6ZYWbPk3iMsZSqigqVNQ3cWR8MQ43xwfV2gwFA6GofS3

SHA-256哈希值:

- 553ee94cf9a0acbe806580baaeaf9dea3be18365aa03775d1e263484a03f7b3e(Grok.dmg)

- e379ee007fc77296c9ad75769fd01ca77b1a5026b82400dbe7bfc8469b42d9c5(Grok封装程序)

- 2adac881218faa21638b9d5ccc05e41c0c8f2635149c90a0e7c5650a4242260b(grok_main.py)

- 688ad7cc98cf6e4896b3e8f21794e33ee3e2077c4185bb86fcd48b63ec39771e(idle_monitor.py)

- 7813a8865cf09d34408d2d8c58452dbf4f550476c6051d3e85d516e507510aa0(working_stealth_miner.py)